สบายแต่เสี่ยงโดนแฮก กล้อง CCTV ในยุคอินเทอร์เน็ตของทุกสิ่ง

การเชื่อมต่ออุปกรณ์ไฟฟ้ากับอินเทอร์เน็ต เป็นที่นิยมมากขึ้นด้วยอุปกรณ์เหล่านี้มีราคาไม่แพง ประสิทธิภาพการใช้งานคล้ายเครื่องคอมพิวเตอร์ขนาดเล็ก ที่มีหน่วยประมวลผล หน่วยความจำ มีการติดตั้งระบบปฏิบัติการและโปรแกรมภายในอุปกรณ์ อีกทั้งสามารถควบคุมการใช้งานผ่านแอปพลิเคชันจากสมาร์ทโฟนได้ แม้จะเพิ่มความสะดวกสบายกับผู้ใช้แต่มีข่าวความไม่ปลอดภัยออกมาอยู่เสมอ ว่าอาจถูกเจาะระบบเพื่อนำไปใช้เป็นฐานในการโจมตีระบบอื่นๆ ได้

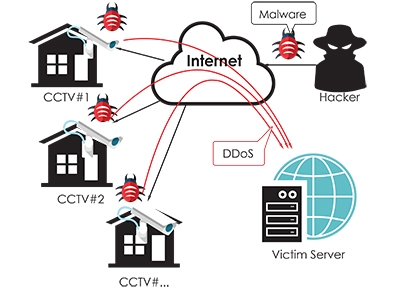

ดังเช่นสัปดาห์ที่ผ่านมาแหล่งข่าวหลายแหล่ง ได้กล่าวถึงเหตุการณ์การโจมตี DDoS (Distributed Denial of Service) ที่รุนแรงที่สุดในประวัติศาสตร์ของอินเทอร์เน็ต เพราะมีปริมาณการโจมตีสูงถึง 1.1 Tbps (Terabits-Per-Second) โดยมีผู้ไม่หวังดีปล่อยมัลแวร์ (Malware) ชื่อ Mirai เข้ายึดการควบคุมกล้องวงจรปิด (CCTV) ยี่ห้อหนึ่ง ประมาณ 100,000 เครื่อง [1] ด้วยการปล่อยบอทเน็ต (Botnet) ยึดครองอุปกรณ์เพื่อให้สามารถสั่งการและควบคุมผ่านเซิร์ฟเวอร์ (Command-and-Control Server หรือ C2s) โดยผู้ไม่หวังดีได้ควบคุมกล้องวงจรปิดและสั่งการให้ส่งแพ็กเกจจำนวนมหาศาลพร้อมกันไปยังระบบเป้าหมายมากมาย เช่น OVH Twitter GitHub Amazon Netflix Pinterest Etsy Reddit PayPal และ AirBnb เป็นต้น

รูปที่ 1 แสดงลักษณะการโจมตีผ่านทางกล้องวงจรปิด

นอกจากนี้เคยมีเหตุการณ์ลักษณะใกล้เคียงกันแต่มีสาเหตุจากมัลแวร์ตระกูลอื่น เช่น BASHLITE [2] Lizkebab Torlus และ gafgyt

ทิศทางการโจมตีในยุคต่อไป อาจถึง เทราบิตต่อวินาที (Terabits-Per-Second)

จากผลการสำรวจอุปกรณ์อินเทอร์เน็ตของทุกสิ่ง (IoT) พบว่า กล้องวงจรปิด (CCTV) และเครื่องบันทึกภาพวิดีโอ (DVR) มีการใช้งานสูงถึง 95% [3] ปัจจุบันอุปกรณ์เหล่านี้ติดตั้งระบบปฏิบัติการลินุกซ์ไว้ภายใน เพื่อเพิ่มขีดความสามารถการทำงานให้สูงขึ้น โดยเจ้าของผลิตภัณฑ์อาจจะไม่ได้ระวังถึงความปลอดภัย ส่งผลให้ผู้ไม่หวังดีสามารถปล่อยมัลแวร์มายึดครองและควบคุมให้กล้องวงจรปิดให้ทำงานได้ตามความต้องการ เช่น ส่งแพ็กเกจจำนวนมหาศาลผ่านอินเทอร์เน็ตเพื่อโจมตีแบบ DDoS ไปยังเซิร์ฟเวอร์เป้าหมาย หากปริมาณทราฟฟิกจากอุปกรณ์ทั่วโลกพร้อมใจกันส่งแพ็กเก็ตอาจจะสร้างความเสียหายได้ในระดับเทราบิตต่อวินาทีเลยทีเดียว นอกจากนี้อาจถูกลักลอบเผยแพร่ภาพจากกล้องวงจรปิดต่อสาธารณชน หรือขโมยข้อมูลสำคัญที่ถูกเก็บไว้ในอุปกรณ์ IoT ทั้งรหัสผ่าน ข้อมูลบัตรเครดิต เป็นต้น

วิธีการป้องกัน

1. เปลี่ยนรหัสผ่านเริ่มต้นของอุปกรณ์ และใช้รหัสผ่านที่ยาวและซับซ้อน

2. ปิดการใช้งาน Universal Plug-and-Play (UPnP) ที่เร้าเตอร์และอุปกรณ์

3. ยกเลิกการใช้งานจากระยะไกลผ่าน Telnet

4. ตรวจสอบและปรับปรุงเวอร์ชั่นของซอฟต์แวร์ และเฟิร์มแวร์ ให้เป็นเวอร์ชั่นล่าสุดอยู่เสมอ

5. แยกการวงเชื่อมต่อผ่านเครือข่ายไร้สายออกจากการใช้งานหลัก เพื่อลดผลกระทบหากอุปกรณ์ถูกเจาะระบบ

6. เลือกเชื่อมต่ออุปกรณ์ต่างๆ เท่าที่จำเป็น

7. จำกัดสิทธิ์การเข้าถึง และควบคุมอุปกรณ์จากระยะไกล

เพียงเท่านี้ก็ช่วยให้คุณใช้งานอุปกรณ์ IoT ต่างๆ ได้ด้วยความมั่นใจมากขึ้น

ข้อมูลจาก ศูนย์ประสานงานความมั่นคงปลอดภัยสารสนเทศภาครัฐ (G-CERT)

อ้างอิง

1. https://thehackernews.com/2016/10/ddos-attack-mirai-iot.html

2. http://securityaffairs.co/wordpress/50824/iot/bashlite-botnets.html

3. http://blog.level3.com/security/attack-of-things/

4. http://securityaffairs.co/wordpress/51640/cyber-crime/tbps-ddos-attack.html

5. https://nakedsecurity.sophos.com/2016/03/07/7-tips-for-securing-the-internet-of-things/